#108 Ciberseguridad y patrones de interacción

Esta semana hablamos con la diseñadora Amanda Ascarza sobre la ciberseguridad. Tocaremos temas como patrones de interacción, la seguridad en las contraseñas y cómo podemos ayudar para evitar situaciones fraudulentas.

A partir de aquí puedes escuchar el episodio o seguir leyendo:

¿De qué hablamos en la entrevista?

- La seguridad en el login.

- Patrones de interacción y seguridad

- Las visitas de los robots maliciosos en las página web

- Cómo ayudar en nuestros diseños a evitar situaciones fraudulentas

- La importancia de la seguridad en nuestros diseños?

Ciberseguridad y patrones de interacción

Seguridad en el login.

Uno de los temas que me gustaría tocar aquí surge de una experiencia que tuve hace años en la que trabajé junto a otra diseñadora para diseñar una experiencia de banca en México. Aquí me sorprendió que tenían una doble validación de contraseña (doble factor de autenticación) al entrar a la aplicación y que además allí era normal ya que si no estaba la sensación de inseguridad era tal que no querían usarla.

¿Entonces crees que esta seguridad debería estar en España?

Cuando cogemos un ordenador o un móvil por primera vez, existe un gran problema y es que nadie nos enseña la importancia de la seguridad. Solo nos preocupamos de ella cuando al meter una contraseña nos aparece una barrita roja o un signo identificativo de que esa clave no es del todo segura. Entonces sí, ahí si la cambiamos, la modificamos porque nos están obligando pero si no fuese así, seguramente no lo haríamos.

A esto se suma, no nos engañemos porque yo he sido la primera, que tenemos la misma contraseña para todo. Antiguamente, en mi adolescencia había dos cosas a las que poner contraseña; al messenger y a esos correos electrónicos donde el nombre del propio correo era más complicado que la propia contraseña del mismo.

Ahora tenemos miles de sitios donde ingresar una contraseña; el banco, las redes sociales, los correos electrónicos, las escuelas online, los seguros, las plataformas televisivas… y tantas otras que nos habremos dado de alta sin darnos cuenta. Al final, lo fácil es poner en todos los sitios lo mismo.

Lo fácil y lo peligroso porque en nuestra cabeza no cabe pensar que vamos a ser víctimas de un ciberataque ¿Yo? ¡Pero si a mi no me conoce nadie!. Ese es el mayor riesgo, no ser conscientes.

En España se produjeron más de 40000 ciberataques al día y no estamos hablando sólo de grandes organizaciones o gobiernos, no, hablamos también de particulares. Es el tercer país del mundo en número de ataques informáticos. Seguro que alguna vez te ha llegado un correo electrónico instando a que cambies tus credenciales porque te las han intentado robar, o que te ha llegado un nuevo extracto del banco…

Eso es lo que se conoce técnicamente como un phishing del cuál ninguno nos libramos. Es un engaño basado en una suplantación, cada vez más perfecta.

El correo tiene un enlace a una web donde metes tus datos y es en ese momento cuando estás dando, sin darte cuenta, tu información confidencial.

Ahora, con la pandemia, hemos visto el crecimiento del teletrabajo ¡Fiesta para los crackers! y ha supuesto un incremento en los ataques. El año pasado Biden firmó una orden ejecutiva para fortalecer la ciberseguridad del país tras el hackeo que sufrió la mayor red de oleoductos de EEUU. Pues bien, uno de esos puntos claves fue el doble factor de autenticación que es cuando por ejemplo, haces una transferencia y metes tu pin y luego otro pin que te mandan al teléfono móvil, es decir, confirmas que eres tú dos veces.

Si hiciéramos este acto podríamos evitar hasta entre un 80 o 90 % de los ataques. Esto hace que pongamos el foco en el mundo del diseño y la experiencia de usuario.

El reglamento general de protección de datos recoge en sus artículos la necesidad del diseño en la protección de datos. Apremia a que hay que tener muy en cuenta los problemas de privacidad en la fase de diseño.

El art 25 específica que ingenieros de software, arquitectos de sistemas y diseñadores de productos deben tener en cuenta que los requisitos de la protección de datos formen parte de las funciones principales de cualquier sistema.

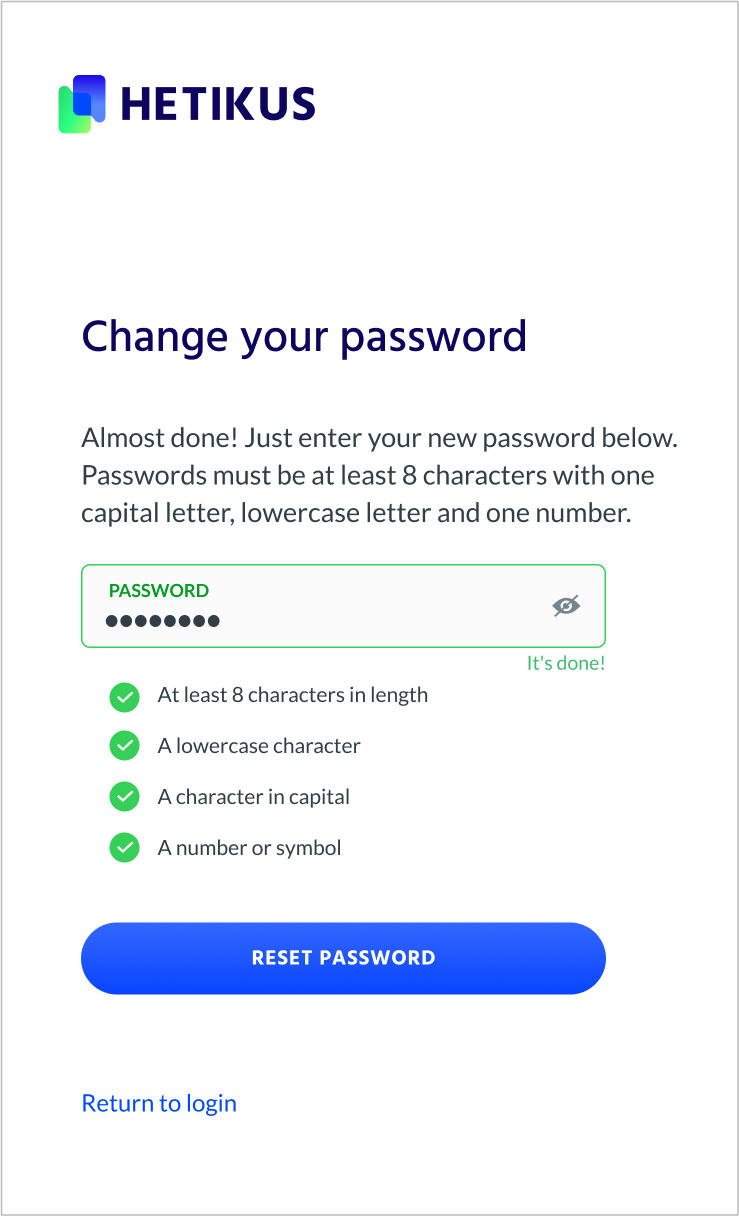

Ejemplo de cómo un patrón de interacción puede ayudar a crear una contraseña segura.

Seguridad en otros patrones de interacción. Y en cuanto a los patrones de interacción ¿qué otras cosas podemos tener en cuenta?

Existe el uso de patrones oscuros para robar datos en internet.

Otra de las cosas de las que no nos damos cuenta, es toda esa publicidad que aparece cuando nos metemos en una página web. Estamos muchas veces, no siempre, ante anuncios fraudulentos que también se podrían evitar con herramientas de ciberseguridad y con educación.

Podemos poner un claro ejemplo de este engaño publicitario. En 2014 fue muy sonado lo que se conoce como inyección de anuncios. En la web de Walmart, que es un gran supermercado de EEUU, apareció un anuncio de Target, que es su gran competencia.

Es una técnica usada por actores maliciosos que consigue insertar anuncios para robar ingresos publicitarios o dirigir a otras web maliciosas. Es como si en la web de Mercadona aparecen anuncios de Lidl, tenemos que saber que muy coherente no es y que podría ser malicioso. Es vital instalar extensiones únicamente de fuentes oficiales y asegurarnos de que están actualizadas a la última versión.

Esto de lo que estamos hablando se podría considerar tráfico inválido que aparece en las webs podríamos hablar de la suplantación de dominio que es cuando los crackers quieren conseguir inversión publicitaria de anunciantes y hacen cree que sus anuncios están en un sitio legítimo pero en realidad están apareciendo en webs fraudulentas. Es decir, se enmascara la URL verdadera y esto genera millones de pérdidas a los anunciantes.

Otro ejemplo es la inyección por clics, que es otro de los fraudes más conocidos que se pueden categorizar en clics por bots, inundación de clics, inyección de clics, redirección clic, o clic incentivados.

El malware se coloca en los anuncios y cuanto más clic se haga más ingresos.

Para ponerte un ejemplo, se pueden colocar iconos falsos como un botón de play.

Se que hay páginas web que no reciben visitas de usuarios reales sino que son robots maliciosos, ¿cómo podrías explicarnos qué es lo que pasa con esto?

También podemos hablar de los bots, que se trata de tráfico no humano generado por robots a sitios web de forma programada. Esto puede ayudar al crecimiento de los redireccionamientos maliciosos o los phising. Por ejemplo, pueden ayudar a que los artículos se agoten en segundos, antes de que los clientes reales puedan comprarlo y de esa manera los análisis de marketing se sesgan.

Por ponerte otro ejemplo robot, existen los raspadores maliciosos que son robots diseñados para escanear sitios web para ir recopilando información.

También nos tiene que sonar ese robo de cuentas que ocurre cuando un usuario malicioso se apropia de la cuenta de otra persona y al final perjudica a la empresa y al cliente por eso se usan las preguntas de seguridad o el uso de formularios CAPTCHA.

Es cuando aparecen distorsionadas letras y números para saber si eres un robot o un humano, y así minimizar los ataques automáticos de hackers a los sistemas.

El sistema rastrea el comportamiento del usuario en la pantalla e identifica si es humano. La mayoría de los usuarios solo tendrá que marcar la casilla de «No soy un robot». También están las imágenes de “selecciona los barcos” y tienes que pulsar en los recuadros que veas que son barcos y dar a verificar.

Según avanza la tecnología vemos que cada vez es más frecuente este tipo de problemas, ¿crees que deberíamos ayudar en nuestros diseños a evitar situaciones fraudulentas?

En resumen, donde nos deberíamos centrar es en la prevención y en la educación. Al final, si somos capaces de investigar las actuaciones de los usuarios será mucho más fácil prevenir los ataques maliciosos. Como particular o como empresa, la educación es clave y más ahora que los niños ya no pasan la página del libro, pasan páginas en el Ipad entonces no es ninguna tontería.

Leí hace un tiempo un ejemplo que me gustó mucho y con el que ya acabo esta pregunta, que es el de los coches. La seguridad está íntimamente relacionada con el diseño y por eso hoy los coches tienen tantísima seguridad, los frenos de alto rendimiento, airbags, indicaciones luminosas de que viene otro coche, cinturones de seguridad, los reposacabezas…En el mundo de la tecnología debería suceder exactamente igual y centrarnos en implementar esta seguridad en la fase de diseño.

¿Qué podemos hacer como diseñadoras para ayudar a que se entienda la importancia de la seguridad en nuestros diseños?

- Considerar los problemas de protección de datos como parte del diseño

- Las personas no deberíamos tener que tomar ninguna medida adicional para proteger nuestra privacidad

- Adoptar un lenguaje sencillo

- Ofrecer controles fáciles de usar

- Respetar las preferencias del usuario

- Utilizar el doble factor de autenticación que mencionamos antes sobre todo para proteger datos más sensibles como por ejemplo los bancarios.

- En cuento al inicio de sesión es importante dar un número máximos de intentos al introducir la contraseña y dar la posibilidad de poder la contraseña que estamos introduciendo para saber si estamos escribiendo está en mayúsculas o minúsculas.

- Se puede mostrar los datos de la última conexión

- O por ejemplo, si nos conectamos desde otro dispositivo nos llega un correo de seguridad haciendo referencia al dispositivo nuevo al que nos hemos conectado.

Al final, a través del diseño y la experiencia de usuario podemos comprobar el comportamiento de los usuarios a la hora de interactuar con nuestra web o app.

Está muy bien que las empresas inviertan en ciberseguridad, es totalmente necesario pero prevenir el ataque es más efectivo que cualquier otra cosa.

Una de las maneras de prevenirlo, a parte de la educación tan necesaria y la práctica para evitar «picar» en la trampa, es la investigación sobre cómo actúan las personas en un primer momento. Si conseguimos un muro en este primer paso, es muy difícil que se cumpla el efecto dominó.

Si te quedaste con ganas de saber más te recomiendo que escuches el episodio sobre Ciberseguridad con Daniel Alonso.

Aquí me despido, ¡te deseo una feliz semana!

Referencias

Este es el perfil de Amanda en LinkedIn

El login perfecto, de Torres Burriel

El proceso de login, clave para dar seguridad al usuario

Cifras record en ataques informáticos

7 tipos de fraude publicitario y cómo prevenirlo

Si quieres seguir aprendiendo suscríbete a mi newsletter 😉